Risiken vermeiden:Sicheres Surfen mit VPN auch unterwegs |

|

Surfen im Internet, Einkaufen in Webshops, Abrufen von Mails und die Nutzung von Apps wie z.B. Banking-Apps gehören mittlerweile zum Alltag.

Aber wie sicher sind dabei unsere Daten und unsere Privatsphäre?![]() Weder wollen wir, dass Benutzerkennungen und Passworte in falsche Hände

gelangen, noch möchten wir, dass Kriminelle oder staatliche Institutionen

ausspähen, was wir uns im Internet anschauen. Und personenbezogene Werbung

wirkt manchmal erschreckend, denn sie macht deutlich, wie viel unser

Provider und andere Webseitenanbieter mittlerweile über uns wissen

...

Weder wollen wir, dass Benutzerkennungen und Passworte in falsche Hände

gelangen, noch möchten wir, dass Kriminelle oder staatliche Institutionen

ausspähen, was wir uns im Internet anschauen. Und personenbezogene Werbung

wirkt manchmal erschreckend, denn sie macht deutlich, wie viel unser

Provider und andere Webseitenanbieter mittlerweile über uns wissen

...

Zu Hause oder an der Arbeitsstelle fühlen sich viele sicher und auch unterwegs, wenn mobile Datenkommunikation genutzt wird.

Aber wie sieht es unterwegs wirklich aus? Da die mobilen Datenvolumen i.d.R. nicht grenzenlos sind, bietet es sich an, WLANs, die allerorten als Hotspots angeboten werden, zu nutzen. Aber warum lauern dabei mehr Gefahren als zu Hause oder am Arbeitsplatz? Wurde nicht schon vor Jahren das unsichere Verfahren (Protokoll) HTTP, das in den Browsern zum Abruf der Webseiten genutzt wurde, durch HTTPS abgelöst, bei dem jeder Webseitenzugriff verschlüsselt wird? Werden nicht beim Abruf von Mails die Daten verschlüsselt? Verschlüsseln mittlerweile nicht alle Apps die Daten?

Um all das zu verstehen, benötigen wir zuerst einige Grundlagen.

Grundlagen der Internetkommunikation (stark vereinfacht)

Beginnen wir ganz vorn: Jeder Web-Nutzer hat einen Provider, der die Verbindung zum Internet ermöglicht. Das kann zu Hause z.B. die Telekom sein und auf dem Smartphone Vodafone. Alle Server, PCs, Laptops, Smartphones usw. haben im Internet eine Adresse, die sogenannte IP-Adresse. Die eigene aktuelle IP-Adresse und mehr kann man hier nachschauen.

Nun betrachten wir die Informationen, die über das Netz verschickt werden, etwas näher: Die Informationen werden als kleine Datenpakete verschickt. Diese enthalten im Prinzip

- den Absender (bei Zugriff auf eine Webseite: unsere IP-Adresse, wird vom Provider zugeteilt)

- den Empfänger (bei Zugriff auf eine Webseite: IP-Adresse des Webseiten-Anbieters)

- die eigentlichen Daten (Texte, Formulardaten, Bilder usw.).

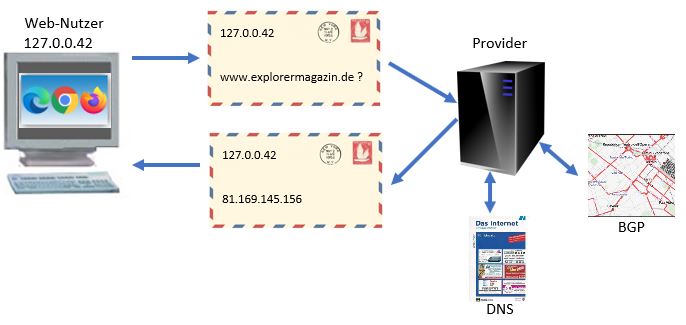

Das Ganze kann man sich als Briefumschlag vorstellen: Absender und Empfänger sind auf dem Umschlag vermerkt. Damit der Briefumschlag korrekt adressiert wird. fragt der Browser über den Router (z.B. Fritzbox) den Provider, auf welchem Server die Domain des Explorer Magazins zu finden ist. Der Provider schaut im "Telefonbuch" (DNS = Domain Name Server) nach und meldet eine IP-Adresse zurück. Das ist in der Regel die Adresse eines Web-Servers, auf dem sich jede Menge Domains befinden. Die Kommunikation mit dem DNS (Telefonbuch) erfolgt häufig unverschlüsselt.

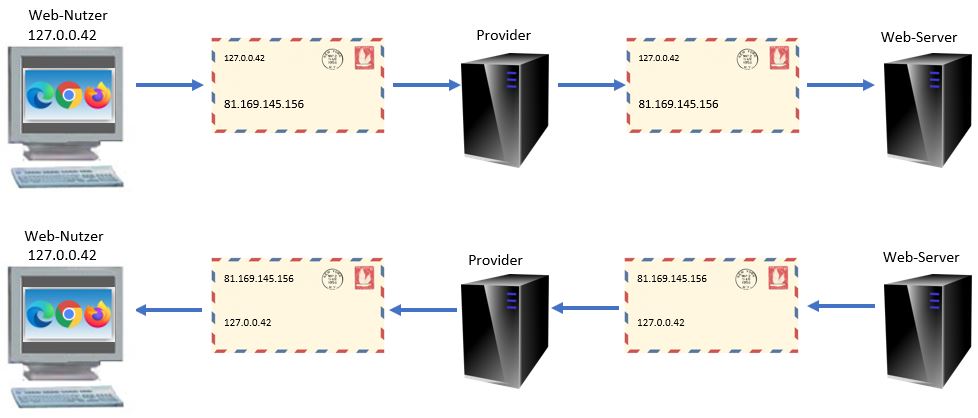

Der Browser adressiert nun den Briefumschlag an den Web-Server mit der IP-Adresse. In den Umschlag steckt der Browser die genaue Anfrage, z.B. www.explorermagazin.de/top/expzie00.htm. Alles, was in den Umschlag gepackt wird, ist verschlüsselt und kann im Normalfall nicht mitgelesen werden, wenn die Webseite HTTPS nutzt, was mittlerweile Standard ist.

Üblicherweise wird der Umschlag über mehrere Server geschickt, also von einem zu nächsten weitergereicht, bis der Ziel-Web-Server erreicht ist. Dazu haben die Server eine Art Straßenkarte (BGP = Border Gateway Protocol), damit der optimale Weg gefunden wird.

Am Ziel-Web-Server angekommen, werden der Umschlaginhalt entschlüsselt und die Daten gemäß Anforderung aufbereitet, verschlüsselt, in den Umschlag gepackt und zurück geschickt.

Durch die erste Anfrage weiß der Provider, dass unser Web-Nutzer das Explorer Magazin liest, er weiß aber nicht, was er dort liest.

Man kann aber in Routern auch hinterlegen, dass nicht der Provider mit seinem DNS gefragt wird, sondern z.B. Google (alternativer DNS). Zusätzlich kann man noch einstellen, dass die Anfrage verschlüsselt werden soll, was einige DNS unterstützen.

Hat man eine Webseite, die nur HTTP benutzt (zu erkennen am durchgestrichenen

Schloss![]() ),

geht alles im Klartext durch das Netz. Jeder kann mitlesen, was angefragt

und was geantwortet wird.

),

geht alles im Klartext durch das Netz. Jeder kann mitlesen, was angefragt

und was geantwortet wird.

Das Verfahren mit der Verschlüsselung wird übrigens analog auch für Mails verwendet. Daraus folgt, dass unsere Mails beim Mail-Server im Klartext vorliegen, da der Mail-Server analog zum Web-Server den Umschlaginhalt auspackt und entschlüsselt. Schlimmer noch: Mails werden auf ihrem Weg von Mail-Server zu Mail-Server über Knotenpunkte transportiert, unverschlüsselt und im Klartext. Haben Hacker oder staatliche Institutionen Zugriff auf solch einen Knotenpunkt oder gar auf einen Mail-Server, ist das "Abhören" von Mails nicht mehr schwierig. Da hilft es wenig, wenn unsere Mails vom Mail-Server zu unserem Gerät verschlüsselt transportiert werden.

Um das zu verhindern, muss man Ende-zu-Ende-Verschlüsselung benutzen: Dabei wird die Mail auf dem Gerät des Web-Nutzers verschlüsselt und erst auf dem Gerät des Empfängers entschlüsselt. Alle anderen Server können die Mail nicht entschlüsseln. Das bedeutet aber auch, dass Mail-Absender und Mail-Empfänger über das gleiche Ver-/Entschlüsselungsprogramm verfügen müssen. Für den privaten Gebrauch ist das Verfahren noch nicht wirklich zu empfehlen.

Es gibt aber Dienste, die für Nachrichten Ende-zu-Ende-Verschlüsselung nutzen: WhatsApp, Telegram, Signal.

Wesentliche Komponenten zum Funktionieren des Informationstransports sind das Telefonbuch (DNS) und die Straßenkarte (BGP). Haben Hacker oder staatliche Institutionen darauf Zugriff und können Daten verfälschen, laufen die Informationen ganz woanders hin (z.B. zu gefälschten Webseiten) oder Domains sind nicht erreichbar (Zensur). Diese Komponenten abzusichern ist Aufgabe der Provider, als Web-Nutzer hat man wenig Einfluss darauf.

Was ändert sich, wenn wir unterwegs sind?

Unterwegs bietet es sich an, öffentliche WLANs zu nutzen. Diese sind

häufig nicht verschlüsselt. In solchen WLANs kann von jedem Teilnehmer

im WLAN leicht alles mitgelesen werden. Das Verschlüsselte bleibt zwar

dabei verschlüsselt, aber alles was Klartext ist, ist öffentlich. Übrigens:

Entscheidend ist nicht, ob man sich mit einer Benutzerkennung und Passwort

anmelden muss, sondern ob das WLAN an sich verschlüsselt. Das erkennt

man an dem Schloss im WLAN-Symbol

![]() .

.

Verschlüsselt das WLAN die Informationen, tun sich die Ausspäher schon schwerer.

Da man sich in einem fremden WLAN befindet, bekommt man die eigene IP-Adresse vom Provider des WLAN-Betreibers. Welches Telefonbuch (DNS) und welche Straßenkarte (BGP) benutzt wird, hängt dann auch vom Provider des WLAN-Betreibers ab.

Besonders deutlich spürbar wird es im Ausland: Die IP-Adresse vom ausländischen Provider kann nämlich dazu führen, dass das Streaming in Mediatheken plötzlich sehr eingeschränkt oder gar nicht mehr möglich ist (Geoblocking). Oder man sucht z.B. in Ungarn mit Google nach einem Laptop, den man sich nach Rückkehr vielleicht kaufen will und bekommt nur Angebote in Forint.

In Ländern mit Zensur kann es dazu führen, dass Webseiten überhaupt nicht mehr erreichbar sind.

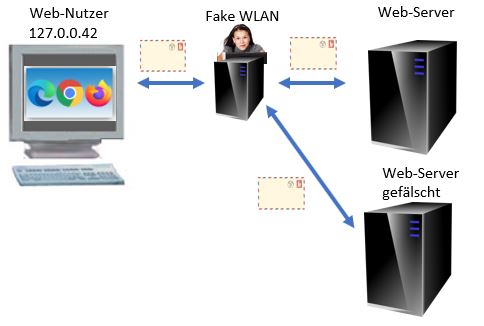

Fremde WLANs können sich aber auch als Falle erweisen: Es gibt Betreiber, die bauen Fake-WLANs auf mit verführerischen Namen z.B. Free Airport Frankfurt.

Das originale WLAN heißt aber Airport-Frankfurt. Es wird genügend Nutzer geben, die dem "Free Airport Frankfurt" den Vorrang geben, in der Annahme, dass es sich dabei um den kostenlosen Internetzugang für Passagiere handelt. Der Betreiber eines solchen WLANs kann sich nun wie eine Relaisstation in den Datenverkehr einschalten. Er kann z.B. die Daten umleiten und durch Fälschung von Zertifikaten sogar alles entschlüsseln. Solche Betreiber werden als Man-in-the-Middle bezeichnet.

Ob man sich in einem Fake-WLAN befindet, ist nicht immer leicht zu erkennen.

Was ändert sich mit VPN an der Internetkommunikation?

An dieser Stelle kommt nun VPN ins Spiel, das Virtual Private Network (deutsch "Virtuelles Privates Netzwerk"), das eine von außenstehenden Dritten nicht einsehbare Netzwerkverbindung schaffen soll.

Bei VPN hat man die Wahl, VPN z.B. mit seiner eigenen FritzBox zu realisieren oder eingebautes VPN wie z.B. im Google Pixel zu nutzen oder die Dienste eines externen Anbieters in Anspruch zu nehmen.

Bei der FritzBox muss berücksichtigt werden, dass man für jedes Gerät einen Zugang konfigurieren und sich dafür in Nähe der FritzBox befinden muss. Das ist nicht sehr flexibel. Eingebaute VPNs sind natürlich nur auf dem einen Gerät verfügbar.

Größte Flexibilität findet man bei externen VPN-Anbietern. Es gibt kostenlose Angebote und kostenpflichtige. Die Auswahl seines VPN-Providers muss sorgfältig erfolgen. Folgende Anbieter gelten aktuell als zuverlässig:

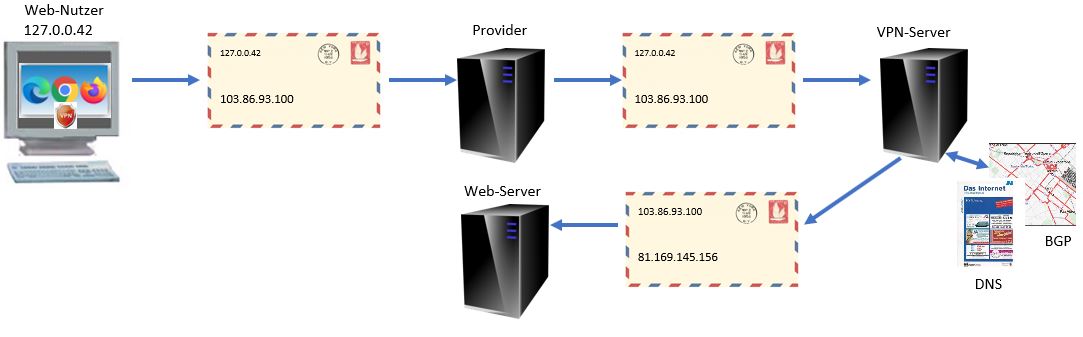

Für VPN benötigt man eine Erweiterung, entweder als App im Gerät oder als zusätzlichen Router. Ist VPN aktiviert, erfolgt die gesamte Kommunikation nur noch über den VPN-Server. Der Provider kann lediglich erkennen, dass mit VPN gearbeitet wird. Dass der Web-Nutzer das Explorer Magazin liest, liegt verschlüsselt in dem Umschlag für den VPN-Server.

Auch die Betreiber des Explorer Magazins können nicht erkennen, wer der Leser ist, denn auch alle Antworten werden über den VPN-Server verschickt. Die Privatsphäre bleibt somit gewahrt. Nicht verhindern kann jedoch VPN, dass unsere Mails auf ihrem Weg durchs Netz weiterhin entschlüsselt werden.

Alle unsere Anfragen kommen bei den Webseiten mit der IP-Adresse des VPN-Servers an. Benutzt man einen deutschen VPN-Server, erfolgen alle Abfragen mit "deutscher" IP-Adresse und schon funktioniert das Streaming im Ausland wieder, die Angebote kommen aus Deutschland, alles wie zu Hause.

Aber wir sind im Internet trotz VPN keineswegs anonym. Denn man benötigt weder Cookies noch IP-Adresse, um Web-Nutzer wiederzuerkennen. Webseiten können in Browsern sehr viele Informationen einsammeln, z.B. Betriebssystem, Browser, Zeitzone, Sprache, installierte Schriftarten, Bildschirmauflösung, installierte PlugIns usw. usw. Die Kombination dieser Daten macht uns ziemlich einzigartig - ein Browser Fingerprint.

In Fake-WLANs ist man sicherer, denn das Umlenken von Daten macht wenig Sinn und VPN-App / VPN-Router wachen genau über die Zertifikate und schlagen Alarm, wenn dabei manipuliert wird. Stellen VPN-Server Probleme in der Kommunikation fest, wird die Verbindung aus Sicherheitsgründen sofort gekappt.

Der Umweg über den VPN-Server kostet natürlich Zeit, deshalb ist es wichtig, einen VPN-Provider auszuwählen, der genug Leistung bietet. Wer mal VPN mit einem kostenlosen Dienst testet, wird schnell Meldungen zur Überlastung sehen oder Abbrüche in der Kommunikation erleben.

Im Ausland gibt es einiges zu beachten, wenn man VPN nutzt. Z.B. untersagen Netflix und Co. die Nutzung der Streamingdienste über VPN und sperren sogar IP-Adressen von ihnen bekannten VPN-Servern. Auch wenn man mit deutschem Vertrag in Deutschland streamen will, kann dies mit VPN unmöglich sein. Diese Probleme kann man umgehen mit VPN via eigener FritzBox.

Dann

gibt es Länder, in denen VPN-Nutzung verboten bzw. unerwünscht ist und

zu Problemen führen kann. In Weißrussland (Belarus), Irak, Nordkorea

und Turkmenistan ist VPN illegal. Die Nutzung von VPN-Anbietern ist in

China, Iran, Oman, Russland, der Türkei und den Vereinigten Arabischen

Emiraten stark eingeschränkt, was bedeutet, dass man lokale VPNs durchaus

nutzen kann, aber da ist zu vermuten, dass heftig mitgelesen und Zensur

ausgeübt wird ...

Dann

gibt es Länder, in denen VPN-Nutzung verboten bzw. unerwünscht ist und

zu Problemen führen kann. In Weißrussland (Belarus), Irak, Nordkorea

und Turkmenistan ist VPN illegal. Die Nutzung von VPN-Anbietern ist in

China, Iran, Oman, Russland, der Türkei und den Vereinigten Arabischen

Emiraten stark eingeschränkt, was bedeutet, dass man lokale VPNs durchaus

nutzen kann, aber da ist zu vermuten, dass heftig mitgelesen und Zensur

ausgeübt wird ...

![]()

Es empfiehlt sich also, vor Reisen ins Ausland Informationen über die dortigen aktuellen VPN-Regelungen einzuholen.

Bleibt noch die Frage, VPN mit App oder mit Router. Wenn man mit mehreren Geräten unterwegs ist, Smartphone, Laptop usw. oder wenn man als Gruppe unterwegs ist, empfiehlt sich ein handlicher VPN-Router. Man muss dann nur den VPN-Router konfigurieren. Da er auch als WLAN-Router fungiert, melden sich alle Geräte bei dem WLAN des VPN-Routers an und surfen mit VPN durchs Internet, ohne dass man an den Geräten selbst Anpassungen vornehmen muss.

Hat man nur sein Smartphone, kann man das VPN im Gerät einrichten. Auch bei Nutzung von Satelliten-Telefonie wie z.B. Starlink kann man VPN nutzen.

VPN erhöht eindeutig die Sicherheit beim Surfen und verbessert die Wahrung der Privatsphäre. Man kann Geoblocking vermeiden und lokale Zensur austricksen. Aber man muss sich darüber im Klaren sein, dass VPN nur eine Komponente in unserem "Sicherheits-Portfolio" ist. Es handelt sich nicht um ein Rundum-Sorglos-Paket ...

VPN schützt nicht vor Viren und Trojanern, nicht vor schädlichen

Dateien in Mails, nicht vor Phishing Mails mit gefährlichen Links. Auch

bei VPN kann es zu Sicherheitspannen kommen. Nach wie vor sollte man

bei Nutzung des Internets Vorsicht walten lassen ...

![]()

© 2024 Sixta Zerlauth

Anm. der Red.: Weitere Beiträge von Sixta finden sich in unserer Autorenübersicht!

Mini-VPN-Router:

GL.iNet 300M ...

Mini-VPN-Router:

GL.iNet 300M ...